O que é um Cofre de Senhas e por que você deve ter um?

Segundo a Gartner, até 2025, 50% das violações de segurança terão como causa o uso

Segundo a Gartner, até 2025, 50% das violações de segurança terão como causa o uso

A Gartner publicou em seu site as mais recentes avaliações de usuários de soluções de

Na última quarta-feira (28), a Gartner publicou em seu site as mais recentes avaliações de

Nos últimos anos, a computação em nuvem emergiu como a melhor escolha para a maioria

Quando se trata de pesquisar um potencial investimento, nenhuma fonte de informação é mais valiosa

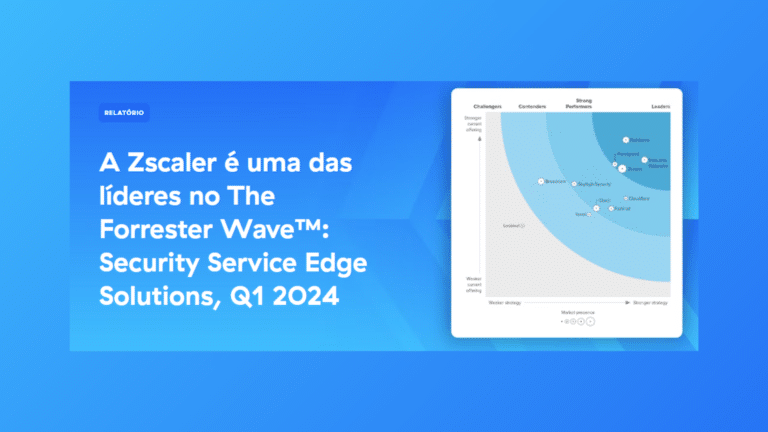

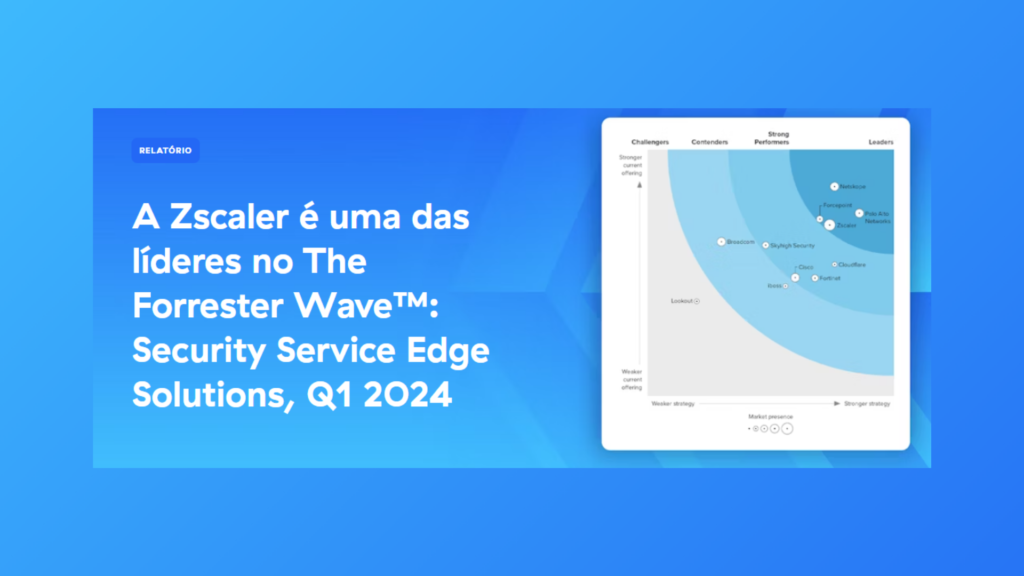

A Zscaler, parceira NowCy em cibersegurança, foi avaliada como Líder na avaliação mais recente do

A CASU (Caixa de Assistência à Saúde da Universidade) é uma instituição privada sem fins

O avanço rápido da inteligência artificial (IA) transformou o cenário da cibersegurança, apresentando tanto inovações

Garantir acesso à internet e aplicativos para qualquer usuário, dispositivo ou workload conectando-se de qualquer

A cibersegurança se tornou um imperativo estratégico para organizações de saúde. As violações de dados

Segundo a Gartner, até 2025, 50% das violações de segurança terão como causa o uso

A Gartner publicou em seu site as mais recentes avaliações de usuários de soluções de

Na última quarta-feira (28), a Gartner publicou em seu site as mais recentes avaliações de

Nos últimos anos, a computação em nuvem emergiu como a melhor escolha para a maioria

Quando se trata de pesquisar um potencial investimento, nenhuma fonte de informação é mais valiosa

A Zscaler, parceira NowCy em cibersegurança, foi avaliada como Líder na avaliação mais recente do

A CASU (Caixa de Assistência à Saúde da Universidade) é uma instituição privada sem fins

O avanço rápido da inteligência artificial (IA) transformou o cenário da cibersegurança, apresentando tanto inovações

Garantir acesso à internet e aplicativos para qualquer usuário, dispositivo ou workload conectando-se de qualquer

A cibersegurança se tornou um imperativo estratégico para organizações de saúde. As violações de dados