Neste artigo vamos explicar como a tecnologia do Sentinelone EDR pode apoiar os times de SOC (Security Operation Center) na proteção e mitigação de ataques cibernéticos. Se você não sabe o que é EDR (Endpoint Detection Response), aconselho a ler o artigo que escrevemos sobre a tecnologia, disponível neste link aqui.

A solução SentinelOne é referência no mercado, por apresentar a melhor taxa de detecção de ameaças de acordo com a avaliação do MITRE Engenuity. Sua tecnologia baseada em inteligência artificial e resposta autônoma vem ganhando destaque ano após ano em diversos testes técnicos.

Na medida que os ataques cibernéticos evoluem em frequência e complexidade, as soluções de detecção e resposta de endpoint se tornam mais populares, pelo fato da tecnologia desempenhar um papel fundamental na mitigação e contenção de incidentes de segurança.

Este artigo explora como a tecnologia de EDR (detecção e resposta de endpoint) podem capacitar os times de SOC, aprimorando a visibilidade de segurança do ambiente, reduzindo o número de alertas e permitindo respostas mais rápidas com foco na contenção da ameaça em curso.

Artigo relacionado: SentinelOne MITRE 2022 – Resultados

Qual papel da detecção e resposta de endpoint?

As soluções de detecção e resposta de endpoint (EDR) são ferramentas que trazem visibilidade das ações executadas no endpoint, permitindo a investigação de incidentes, aplicação de políticas, procedimentos operacionais padrão (SOPs) e geração de relatórios. Muitas soluções de EDR também fornecem correlação visual dos eventos do endpoint para investigações pós-violação (Qual origem do evento? Como aconteceu? Onde aconteceu?)

É possível monitorar uma ameaça no endpoint sem uma solução de EDR?

A resposta é não! As soluções tradicionais de antivírus não possuem tecnologia para correlacionar e salvar os eventos ocorridos. Possuem funcionalidades limitadas de bloqueio de ameaças, por meio de mecanismos legados, como por exemplo, análise da assinatura do arquivo.

Para lidar com ameaças avançadas é necessário entender o comportamento do malware e do atacante, gerando dados e informações sobre o passo a passo da execução do agente malicioso.

Outro ponto crítico é, os atacantes durante a execução de um invasão utilizam diversos artifícios, como deletar o rastro do ataque, deletando logs e outras informações. O que pode dificultar em muito o processo de investigação do ocorrido.

Somente com a tecnologia de EDR, que monitora e salva os eventos é possível rastrear o ocorrido, considerando que os dados gerados pelo EDR são armazenados de forma externa (em nuvem). Reduzindo qualquer chance do hacker deletar ou alterar os logs gerados pela tecnologia.

Vantagens do SentinelOne EDR para os times de SOC (Security Operation Center)

A solução de detecção e resposta de endpoint SentinelOne oferece benefícios importantes em relação a produtos de antivírus legados, como:

Economia de tempo

As ferramentas de EDR automatizadas reduzem as investigações manuais de horas para segundos, permitindo que as equipes de segurança se concentrem em atividades mais estratégicas. Essas ferramentas também permitem que a detecção e a resposta ocorra quase simultaneamente, resultando em economia de tempo, que é crucial devido a alto número de ameaças que surgem diariamente no mercado, fazendo uso de uma ampla variedade de técnicas e procedimentos.

A imagem abaixo ilustra um processo de investigação no Sentinelone EDR e como os eventos são agrupados em uma sequência lógica, por meio da tecnologia de Storylines (Linha do Tempo). Facilitando em muito a análise do ocorrido pelo time de SOC.

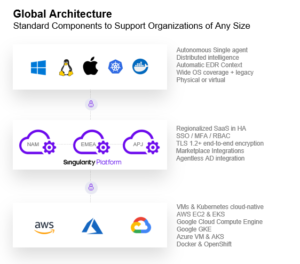

Ampla Interoperabilidade do SentinelOne EDR

A tecnologia do SentinelOne EDR funciona para todos os principais sistemas operacionais do mercado, com agentes disponíveis para Windows, Linux e MacOS, além de ser compatível com ambientes de nuvem Microsoft Azure, Google Cloud & Amazon Web Services.

Além disso, as ferramentas de EDR automatizadas do SentinelOne se integram às ferramentas de gerenciamento de rede existentes, para que os analistas de SOC possam agregar os dados com as tecnologias já existentes no ambiente.

Por exemplo, o SentinelOne EDR pode enviar alertas por meio de protocolos padrões de rede, como syslog ou SNMP. Isso permite que os analistas de SOC visualizem alertas da solução nos consoles que já estão habituados.

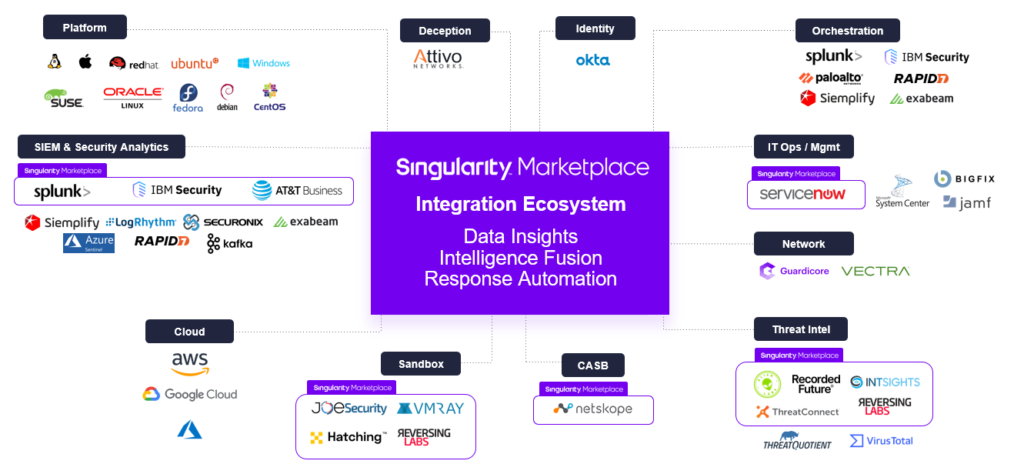

Integrações com centenas de outras soluções

O SentinelOne possui um amplo ecossistema de parceiros, permitindo que os times de SOC (Security Operation Center) planejam integrações estratégicas, possibilitando assim automações dos eventos gerados no endpoint em soluções externas, conceito conhecido como XDR (Extended Detection and Response)

Uma integração que utilizamos aqui na NowCy, por exemplo, é integrar o SentinelOne com o Azure Active Directory. Quando uma ameaça de alto risco é identificada no endpoint, automaticamente desativamos o usuário da máquina vítima no AD em nuvem.

Um ecossistema de dados bem integrado permitirá tomadas de ação mais rápidas do time de SOC, o que resulta em menos esforço operacional e mais agilidade.

O foco da SentinelOne é fornecer fluxos automatizados para dar suporte aos procedimento de resposta a incidentes, reduzindo o esforço humano e a latência em cada estágio, liberando o tempo dos analistas de SOC para que se concentrem em problemas mais complexos.

A imagem abaixo ilustra o ecossistema de integrações com alguns parceiros, como soluções de SIEM, Firewall, Rede & Nuvem.

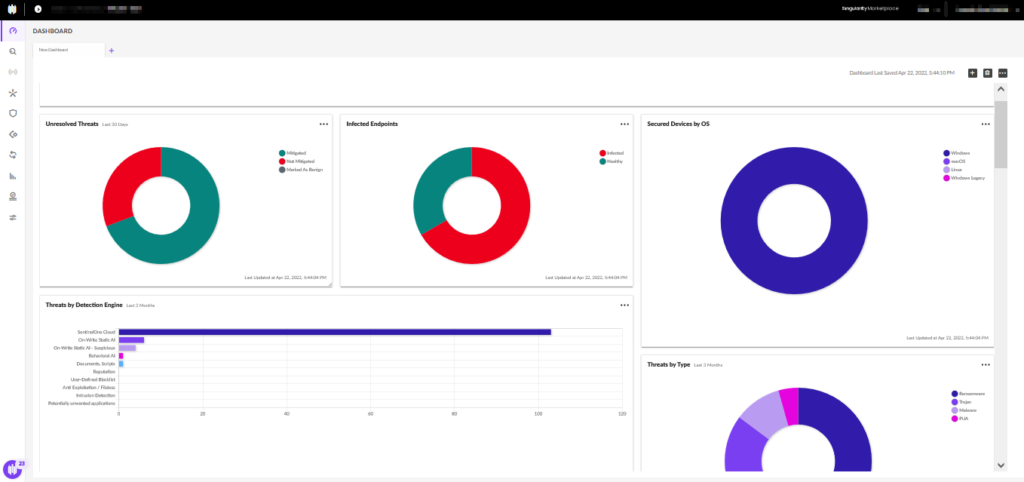

Informações e Métricas Avançadas no SentinelOne EDR

Os analistas de SOC também podem usar os dados de detecção de endpoints para identificar tendências suspeitas nos endpoints ao longo do tempo em toda a empresa, ou identificar usuários de alto risco, que estejam interagindo com artefatos maliciosos com maior frequência.

Os dados geradas pelo SentinelOne EDR podem alimentar diversas bases de dados, para compor uma visualização profunda das métricas de segurança e disponibilidade do ambiente, gerando KPI ( Key Performance Indicator) relevantes para uma operação de SOC proativa e consistente.

Redução de falsos positivos com o SentinelOne EDR

A tecnologia do SentinelOne com EDR automatiza a identificação das ameaças por meio do uso de Inteligência Artificial, bloqueando as ameaças antes que elas causem impacto no ambiente de rede. Além disso, a tecnologia tem o poder de reduzir os falso positivos, entregando dados higienizados e correlacionados, para que os analistas atuem com foco na resolução do incidente, ao invés de avaliar dados brutos e sem contexto.

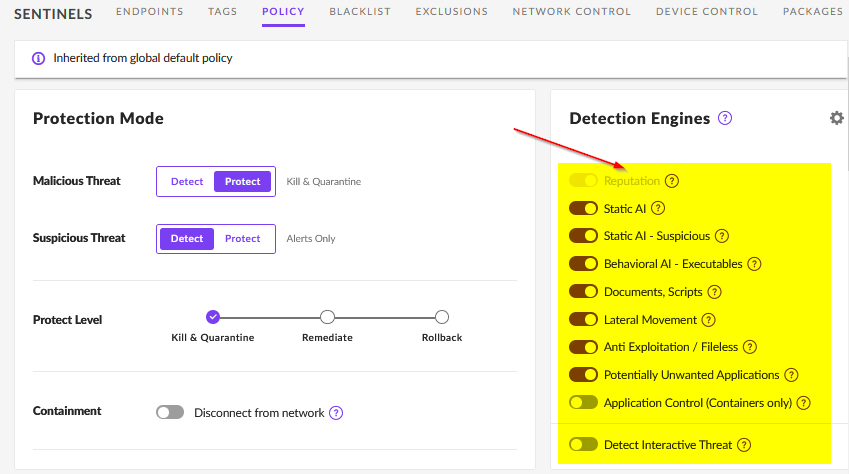

A solução Sentinelone trabalha com diversos mecanismos de detecção, garantindo assim uma ampla cobertura frente as ameaças mais modernas e complexas existentes. A imagem abaixo ilustra os 10 tipos de engines de detecção de ameaças disponíveis na tecnologia de proteção de endpoint SentinelOne.

Tecnologia de EDR líder de mercado para times de SOC

O SentinelOne fornece recursos de monitoramento de comportamento dinâmico, que possibilita que os times de SOC identifiquem indicadores de comprometimento de endpoint (IOCs) em toda a empresa, com facilidade e velocidade. Outro ponto positivo, é a capacidade da solução de detectar ameaças em diversos níveis, impedindo que o malware se esconda em recursos do Sistema Operacional, como memória, registro, arquivos, processos ou conexões de rede.

Os mecanismos avançados de detecção de endpoint do SentinelOne tem a capacidade de remover automaticamente binários maliciosos, que os antivírus tradicionais não são capazes – aumentando ainda mais a eficácia da tecnologia. O resultado é uma visibilidade mais ampla dos eventos de endpoint, reduzindo a fadiga de alertas e levando a uma melhor priorização das atividades de remediação dentro da operação do SOC.

Conclusão

A solução SentinelOne EDR é essencial para apoiar os times de SOC na gestão proativa da Cibersegurança das empresas, fazendo frente as ameaças mais modernas existentes. A tecnologia da solução é líder em visibilidade e proteção segundo a avaliação do MITRE ATT & CK 2020, 2021 e 2022, o que prova o poder da tecnologia.

Com recursos de ponta, o SentinelOne EDR reduz a carga de trabalho dos times de SOC, fornecendo:

- Visibilidade completa sem pontos cegos;

- Correlação e detecções automatizadas;

- Banco de dados de telemetria avançado, com informações de endereços IP, arquivos, URLs, DNS e outros;

- Bloqueio e análise das ameaças mais avançadas do mercado, como Ransomware, Trojan, Backdoor e outros.

Percebeu como a SentinelOne é a melhor solução para a sua empresa e oferece benefícios como maior produtividade, disponibilidade e segurança? A NowCy é parceira reconhecida e especialista em soluções de segurança SentinelOne Brasil, o que garante melhor utilização dos recursos, suporte diferenciado, maior performance e tranquilidade para a sua equipe se concentrar no que é mais importante para o seu negócio. Entre em contato e agende uma apresentação!

Quer ver o SentinelOne em ação? Solicite uma demonstração gratuita!

Perfil do Autor

- Leandro Lima

- Atualmente exerce a função de Diretor Tecnologia & Produtos na NowCy. Possui 12 anos de experiência em Infraestrutura de TI e Segurança da Informação. Atuando na coordenação e elaboração de projetos para organizações governamentais e privadas. Possuí dezenas de certificações profissionais, em destaque: Fortinet NSE 1, 2, 3, + Cisco CCNA R&S & CCNP R&S - ITIL - IPv6 Enginner - SentinelOne Core - Picus Security, dentre outras.

Últimas Postagens

Segurança ofensiva28 de agosto de 2024Pentest: O que é, importância e como proteger sua empresa com Testes de Penetração

Segurança ofensiva28 de agosto de 2024Pentest: O que é, importância e como proteger sua empresa com Testes de Penetração Cibersegurança7 de agosto de 2024Sentinel One: como a solução se destaca versus a CrowdStrike

Cibersegurança7 de agosto de 2024Sentinel One: como a solução se destaca versus a CrowdStrike Cibersegurança19 de junho de 2024O que é Phishing e como proteger sua empresa

Cibersegurança19 de junho de 2024O que é Phishing e como proteger sua empresa Firewall11 de junho de 2024SD-WAN Fortinet: O que é e quais suas funcionalidades

Firewall11 de junho de 2024SD-WAN Fortinet: O que é e quais suas funcionalidades